即使逃离了印度,即使在硅谷当码农,有些印度牌韭菜还会关心印度股市,这是真事,因为钱还没亏光。

作者:李捷(抱朴财经评论员)

最近一段时间,印度麻烦大了,我主要讲以下几个点:

楼市危机四伏,印度九大城市的房屋销售在今年第一季度同比下降了23%。

印度股市曾经经历了严重抛售、市值蒸发超过一万亿美元,刚刚才收复部分失地。

至于制造业,那也是相当拉胯不靠谱,印度政府四年前启动刺激国内制造业发展的230亿美元计划,希望吸引企业从某些国家转向印度,但由于实施效果不佳,政府决定终止这项计划。

讲讲印度的楼市。

房地产数据公司PropEquity出了一个报告,核心的点就是:印度九大城市的房屋销售在今年第一季度同比下降了23%。

▲孟买

当季销量为105791套,只有班加罗尔和首都地区逆势增长10%。据说需求低迷导致九城新开工量减少34%。

原因也很简单,就是房价高企以及经济放缓令买家变得谨慎,印度人也怕套在高山上,山上很冷。

首都不用讲,啥都有,大家都想去,房价增长很正常。为什么班加罗尔的房价也增长?有必要介绍一下该城市。

班加罗尔在2021-2023年期间,房价上涨了31%。Whitefield、KR Puram和Sarjapur等IT中心附近地区的需求仍然强劲。

▲班加罗尔公共汽车总站

班加罗尔是什么神奇城市?

班加罗尔是个“花园城市”,海拔较高,气候还行。当地基础设施及教育的大力投资吸引了大量来自全国各地的人口。上世纪90年代早期,经济自由化政策的推行以及强大教育系统的建立,推动了当地信息技术、电信业的发展。

班加罗尔现有人口1300多万,信息技术从业人员约占全印度(250万)的35%。这里聚集了400家全球500强企业,微软、甲骨文、谷歌、脸书、IBM等技术企业均都在这里有分公司。班加罗尔有着浓厚的创业氛围,共计7000多家初创公司,印度21家 “独角兽”技术公司中即有8家在班加罗尔起步。

▲IBM在班加罗尔的大厦

高科技公司多,码农多,收入高。班加罗尔作为印度第一大人口流入城市,每年约有20万软件工程师进入劳动力市场。

你的脑海中肯定一闪而过这几个城市:深圳、杭州、旧金山、洛杉矶。

虽然不能完全等同,大致差不多是这个意思。

除了IT,还有金融、航天、制造业,班加罗尔不仅是印度最大的IT出口城市,还拥有发达的航天航空产业,约占印度航天航空的65%。班加罗尔拥有强大的制造业基地,金融服务业也在蓬勃发展,聚集了Visa、高盛、苏格兰皇家银行、德意志银行等多家金融机构。

据牛津经济研究院预测,到2035年,班加罗尔的GDP年均增长率将可达到8.5%。

有产业,有工作,有人口,所以,班加罗尔的楼市稳中有进。

▲班加罗尔IT从业人员

可是,班加罗尔这样的城市很少,所以,印度绝大部分地方的楼市摇摇欲坠。

实际上,一切早有先兆。

根据房地产咨询公司Anarock的报告,印度前七大城市的住房销售在2024年出现了小幅下滑,但整体销售额显著增长。

实际上,印度经济的麻烦已经出现苗头了。

印度经济增长率在2024年4月至2025年3月这一财年预计降至6.4%,这是4年来的最低点,主要原因在于制造业和服务业表现疲软。

这个国内生产总值(GDP)预期增长率将是2020至2021年以来的最低水平:那一年,受新冠疫情影响,经济收缩至5.8%。相比之下,2021至2022年的增长率为9.7%,2022至2023年为7%,截至2024年3月的财政年度为8.2%。

根据去年12月公布的政府数据,印度2024年7至9月GDP增长率为5.4%,是7个季度以来的最低。

印度的股市更是一言难尽,犹如过山车一般跌宕起伏,让韭菜目不暇接。

据印度国家证券交易所(NSE)数据,2月28日,全球基金在一天之内净卖出1164亿卢比的印度股票,净卖金额为近期新高。当天,印度SENSEX30指数大跌1414点,跌幅达到1.9%。

印度SENSEX30指数和Nifty50指数从去年9月份的峰值下跌了约15%,蒸发了近85万亿卢比(近1万亿美元)的投资者财富(截止2月28日)。

其实,自去年9月底以来,外国投资者已出售价值约250亿美元的印度股票(截至2月28日)。

原因也不难解释:

美国关税始终悬在头上,没完没了,动不动就来一刀,没规律,不定性,谁不怕?

资金于是保命第一,疯狂外逃。

估计莫迪也爱莫能助。

其他五个主要因素包括:对印度银行盈利疲软的担忧、全球指数提供商MSCI即将进行的再平衡、印度国内机构投资者被困在较高水平、美国债券收益率上升以及外国机构投资者将资本从印度转移。

目前,对于印度牌韭菜来说,如果他们没有离场,幸运的是外国投资者又回来了。

数据显示,在截至3月21日的一周内,外资净买入5.15亿美元的印度股票,包括富时全球指数调整带来的被动资金流,帮助Nifty 50指数在周一抹去了年初至今的跌幅。

Nifty 50指数有望录得六个月来的首次月度上涨。不过,从去年9月的峰值算起,基准股指仍下跌了大约10%。

也就是说很多印度牌韭菜还没解套,所以还需要耐心等待。

当然,对于印度牌韭菜来说,一切都不是问题:股市虐我千百遍,我待股市如初恋。

即使逃离了印度,即使在硅谷当码农,有些印度牌韭菜还会关心印度股市,这是真事,因为钱还没亏光。

所以说,人至贱,确实是无敌的。

最后讲讲印度的制造业。

曾经,印度的制造业确实吸引了很多大厂,毕竟有各种优惠政策,而且人工成本也比较低,老板们都觉得是一块做制造业的宝地。

结果,他们发现自己真的想多了,首先是基础设施不行。

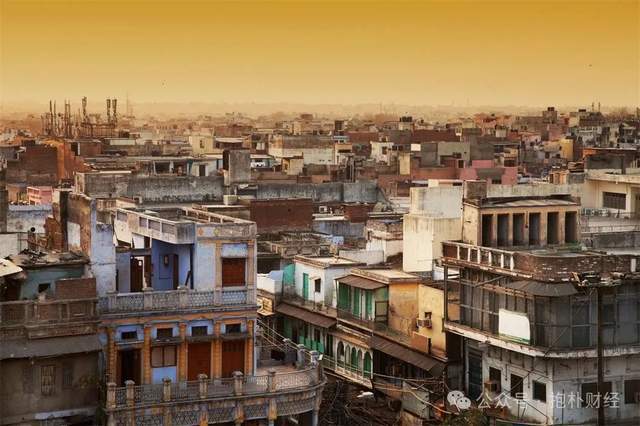

▲印度新德里

虽然说从2003至2019年期间,印度全国公路总长度增加了一倍多。

莫迪上台以来,印度国道的总里程迅速增加,从2013年的79000公里,增至2019年的141000公里。另外,从2011年到2020年,印度主要港口的货物处理量增加了近50%。

发电量一直稳步上升,在过去十年里,铁路和村庄已经实现大规模电气化,自来水供应和厕所数量亦有大幅增长。

但是依然远远不够,而且这些增加和上升只是达到了及格标准,距离完全适应大型制造业的扩张节奏还有距离。

▲旧德里街头

再就是受过基础教育,尤其是具备识字和算术能力的劳动力不够。印度在这方面历来落后,高中入学率低,因此,印度民众的平均受教育年限和识字率远低于越南等国家,更比不上马来西亚这样的较富裕国家。

这就意味着缺乏足够的可以用的劳动力,更别提能够担任高级技术工人的劳动力了。

基建不行,劳动力不行,等于是两只大手牢牢把印度的制造业按在地上,动弹空间不大,至少说不上有“起飞”的趋势,“跑道”很长,需要“滑行”很长时间。

所以,这些年大厂如过江之鲫到达印度,但是,就业仍是急迫问题。

印度储备银行报告说,2022财年,就业岗位增加6%,新增就业岗位近4700万个,总就业岗位达到6.433亿。

不过,接受媒体采访的经济学家对工作岗位的质量表示担忧,他说这些工作主要在非正式或自主创业领域,简单说,很多人其实是“灵活就业”,这么解释你就懂了。

“总就业岗位达到6.433亿”的数据有很大的泡沫,可能和云朵一样大。

最近的消息就是兜不住了,制造业刺激计划烂尾:

印度政府四年前启动刺激国内制造业发展的230亿美元计划,希望吸引企业从某些国家转向印度,但由于实施效果不佳,政府决定终止这项计划。

本来的计划是:如果企业达到各自的生产目标和期限,就可以获得印度政府的现金奖励。印度希望到2025年将制造业在经济中的占比提高到25%。

结果,印度商务部汇编的一份分析报告显示,截至2024年10月,参与扶持计划的公司已生产价值1519.3亿美元的货物,占当局所设目标的37%,而印度仅分发了17.3亿美元的奖励。

原因很复杂,大家各自理解吧。

本来以为刺激一下,可以实现“到2025年将制造业在经济中的占比提高到25%”,然而,自这项计划推出以来,制造业占印度经济的比重从15.4%,下降到14.3%。

这刺激不但是白刺激了,还直接萎缩了。

另一方面,年轻人怨气很大,因为找工作难于上青天。

海外媒体去年4月的报道显示:

印度北方邦坎普尔市的数学系毕业生贾格迪什·帕尔申请了一份低级别的政府工作。然而,共有超过7.5万人竞争这一职位,其中不少人甚至持有研究生学位。

卷到极致是一种印度特色。

《2024年印度就业报告》告诉了我们更多真相:

印度失业劳动力人口中,青年占将近83%;受过中等或以上教育的年轻人占失业总人口的比例从2000年的35.2%增加到2022年的65.7%,几乎翻了一番。报告指出:“印度青年失业率目前高于全球水平。”

写到这里,我就理解某位美国朋友说的一番话了,他说:“印度人在美国很卷,工作很努力,学习很努力,有的甚至一天只睡三四个小时,我们真的卷不过。稍微稳定之后,他一定会把一家人都弄到美国来”。

因为,印度人过得很苦。

我查了一下数据:

根据2024年数据,全球有3540万印度人定居在海外,其中1585万为印度籍非居民,其余为具有印度血统的族裔,这意味着印度是全球输出移民最多的国家。同时,印度每年仍有约250万人正在移民海外,这个数字也是排名全球第一。

日前,海外印度人事务部公布了所有印度籍和印度裔人群目前在海外各国居住的具体情况。其中,印籍和印度裔人最多的国家是美国,总人数高达540万,占美国总人口的1.6%,仅次于紧邻美国边境的墨西哥裔。

看来对于印度人来说:

只有逃离印度,才是踏上幸福路。